路由功能 验证

- 时间:2021-08-03作者:上海腾希电气技术有限公司浏览:112

用户管理概述

通过可组态的用户设置来管理对设备的访问。使用密码设置用户以供验证。为用户分配具有适当权限的角色。

用户的身份验证可在本地由设备执行,也可由外部 RADIUS 服务器执行。可在“安全 > AAA > 常规”(Security > AAA > General) 页面中组态身份验证的处理方式。

向 TIA 传送设备组态时,不会传送已组态的用户、角色和组。

与先前版本的兼容性

对于固件版本 5.1,用户管理通过 RADIUS 身份验证模式“供应商特定”扩展。为确保对 5.0 及以下固件版本的兼容性,选择的默认设置应保证,在固件升级后,之前的身份验证模式“传统”(conventional) 将继续使用。

本地登录

用户本地登录时设备的工作方式如下:

用户通过用户名和密码在设备上登录。

设备检查是否存在该用户的条目。

→ 如果存在条目,该用户成功登录并具有所关联角色的权限。

→ 如果不存在相应的条目,则拒绝该用户登录。

通过外部 RADIUS 服务器登录

RADIUS(Remote Authentication Dial-In User Service,拨入用户远程认证服务)是通过集中存储用户数据的服务器来验证用户和为用户授权的协议。

根据您在“安全 > AAA > RADIUS 客户端”(Security > AAA > RADIUS Client) 页面中所选择的 RADIUS 身份验证模式,设备可评估 RADIUS 服务器的不同信息。

RADIUS 身份验证模式“conventional”

如果已设置身份验证模式“conventional”,则用户在 RADIUS 服务器上的身份验证将按如下方式运行:

用户通过用户名和密码在设备上登录。

设备将带有登录数据的身份验证请求发送到 RADIUS 服务器。

RADIUS 服务器执行检查并将结果发送回设备。

- RADIUS 服务器报告身份验证成功,并向设备的属性“Service Type”返回值“Administrative User”。

→ 用户登录并带有管理员权限。

- RADIUS 服务器会报告身份验证成功,并会向设备的属性“Service Type”返回差异或甚至是无值。

→ 用户登录并具有读取权限。

- RADIUS 服务器向设备报告身份验证失败:

→ 用户被拒绝访问。

RADIUS 身份验证模式“供应商特定”

要求

对于 RADIUS 验证模式“供应商特定”(Vendor Specific),需要在 RADIUS 服务器上设置以下需求:

制造商代码:4196

属性编号:1

属性格式:字符型字符串(组名称)

步骤

如果已设置身份验证模式“供应商特定”(Vendor Specific),则用户在 RADIUS 服务器上的身份验证将按如下方式运行:

用户通过用户名和密码在设备上登录。

设备将带有登录数据的身份验证请求发送到 RADIUS 服务器。

RADIUS 服务器执行检查并将结果发送回设备。

情况 A:RADIUS 服务器报告身份验证成功,并向设备返回已为用户分配的组。

- 组已在设备中已知,但用户并未在表“External User Accounts”中输入。

→ 用户将登录并具有所分配组的权限。

- 组已在设备中已知,且用户并已在表“External User Accounts”中输入。

→ 已为用户分配了更高的权限,用户会登录并拥有这些权限。

- 组已在设备中未知,且用户并已在表“External User Accounts”中输入。

→ 用户将登录并具有已链接到用户帐户的角色所对应的权限。

- 组已在设备中未知,但用户并未已在表“External User Accounts”中输入。

→ 用户将登录并具有“Default”角色的权限。

情况 B:RADIUS 服务器会报告身份验证成功,但不会向设备返回一个组。

- 用户已在“External User Accounts”表中输入:

→ 用户将登录并具有所链接角色的权限。

- 用户未在“External User Accounts”表中输入:

→ 用户将登录并具有“Default”角色的权限。

情况 C:RADIUS 服务器向设备报告身份验证失败:

- 用户被拒绝访问。

验证方法

您可以分别为每个端口组态验证方法“802.1x”和“MAC 身份验证”(MAC Authentication) 以及“Guest VLANGuest VLAN”选项。

这些功能按层级顺序排列。如果启用了全部三项功能,则较初会尝试使用“802.1x”对终端设备进行身份验证。如果验证不成功,将启动“MAC 身份验证”(MAC Authentication)。如果验证还不成功,则允许终端设备在“Guest VLAN”中通信。必须至少有一种身份验证方法激活,才能使用“Guest VLAN”。

这两种身份验证方法都取决于终端设备。如果终端设备支持 EAP(Extensible Authentication Protocol,可扩展身份验证),则可使用“802.1X”方法进行身份验证。如果终端设备不支持 EAP,则可使用“MAC 身份验证”(MAC Authentication) 进行身份验证。在这种情况下,工业以太网交换机采用终端设备的角色,并将设备的 MAC 地址用作身份验证参数。

802.1X

“802.1X”身份验证方法的作用方式如下:

支持 EAP 的终端设备向工业以太网交换机发送身份验证信息。工业以太网交换机将该信息转发给验证服务器。身份验证服务器核对信息,从而允许或拒绝终端设备访问网络。

MAC 身份验证 (MAC Authentication)

“MAC 身份验证”(MAC Authentication) 验证方法的作用方式如下:

工业以太网交换机收到终端设备发来的帧时,随即向 RADIUS 服务器发出请求,从而允许或拒绝终端设备访问网络。

通过 RADIUS 或访客 VLAN 分配 VLAN

更改 VLAN 组态情况下的身份验证

在身份验证期间,如果已使用“支持的 RADIUS VLAN 分配”(RADIUS VLAN Assignment Allowed) 或“访客 VLAN”(Guest VLAN) 功能为 VLAN 动态分配了端口,则会出现以下情况:

如果设备上尚未创建待分配的 VLAN,则会拒绝身份验证。

如果设备上已创建待分配的 VLAN:

- 该端口将成为已分配 VLAN 中的无标记成员(如果尚未成为)。

- 端口的 PVID 将变为已分配 VLAN 的 ID。

提示 如果端口只分配给一个 VLAN,则需要相应地手动调整 VLAN 组态。默认情况下,所有端口在“vlan 1”中均为无标记成员。 |

如果取消身份验证(即通过链路中断),则会取消动态更改。

端口不再是已分配 VLAN 中的成员。

端口的 PVID 将恢复身份验证之前的值。

未更改 VLAN 组态情况下的身份验证

在身份验证期间,如果未通过“支持的 RADIUS VLAN 分配”(RADIUS VLAN Assignment Allowed) 或“访客 VLAN”(Guest VLAN) 功能分配任何 VLAN,则端口的 VLAN 组态保持不变。

上海腾希电气技术有限公司专注于西门子PLC,V90伺服,V20变频器等, 欢迎致电 13681875601

词条

词条说明

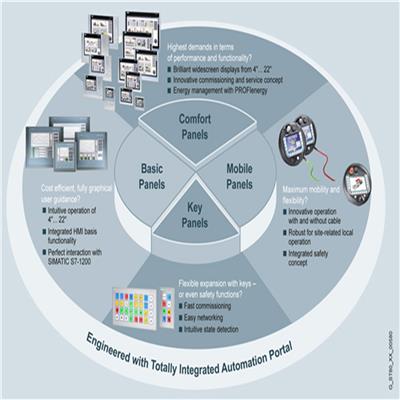

SMART面板概述SMART面板分为**代产品SMART LINE和*二代产品SMART LINE IE,**代产品无以太网口,包括Smart 700和Smart 1000;*二代产品集成了以太网口,包括Smart 700 IE和Smart 1000 IE,目前在售的为*二代SMART LINE IE系列,**代产品已经停产。SmartLine IE与**代SmartLine相比较主要有以下优点:

更改模块参数默认设置出厂状态下,所有模块的参数都为默认设置,满足标准应用。 这些默认值可使用户立即使用模块,*进行任何其它设置。但是,用户可根据具体应用的要求和环境来修改模块的行为和属性。 可设置参数的模块包括 CPU、功能模块 (FM)、通信处理器 (CP) 和某些模拟量输入和输出模块以及数字量输入和输出模块。模块参数模块参数按组归类以提高清晰度。例如,CPU 具有以下组:启动循环PROFIN

功能代码 16 — 预设多个寄存器函数该函数代码使 MODBUS 主站系统能够在 SIMATIC CPU 的数据块中写入多个数据字。请求消息帧ADDRFUNCstart_register数量Byte_count nn-DATA(高字节、低字节)CRC响应消息帧ADDRFUNCstart_register数量CRCstart_register驱动程序如下所示解释 MODBUS 寄存器地址“start

设置和读取日时钟设置日时钟可使用以下指令来设置和启动 CPU 时钟的时间和日期:"SET_CLK""SET_CLKS",当这在 CPU 中可用时提示要避免 HMI 系统中的日时钟显示差异,请将 CPU 设置为标准时间或使用*日时钟同步。读取日时钟可使用指令“READ_CLK”或在编程设备中通过菜单命令读取 CPU 的当前日期和时间。

联系方式 联系我时,请告知来自八方资源网!

公司名: 上海腾希电气技术有限公司

联系人: 田礼科

电 话: 021-37660026

手 机: 13681875601

微 信: 13681875601

地 址: 上海松江上海市松江区广富林路4855弄星月大业**88号4楼

邮 编:

网 址: shtxjd.cn.b2b168.com

相关推荐

相关阅读

1、本信息由八方资源网用户发布,八方资源网不介入任何交易过程,请自行甄别其真实性及合法性;

2、跟进信息之前,请仔细核验对方资质,所有预付定金或付款至个人账户的行为,均存在诈骗风险,请提高警惕!

- 联系方式

公司名: 上海腾希电气技术有限公司

联系人: 田礼科

手 机: 13681875601

电 话: 021-37660026

地 址: 上海松江上海市松江区广富林路4855弄星月大业**88号4楼

邮 编:

网 址: shtxjd.cn.b2b168.com

- 相关企业

- 商家产品系列

- 产品推荐

- 资讯推荐